Während Nancy Faeser Ihre Cybersicherheitsagenda vorstellt – mit zentralen Befugnissen gegen Hacker – arbeitet das Team im Forschungsprojekt INSPECTION an dezentralen Ansätzen. Knapp zwei Jahre nach dem Kick-off fand das INSPECTION Projektmeeting wieder am KIT in Karlsruhe und Online statt. Im Forschungsprojekt INSPECTION geht es darum, von außen zu erkennen, dass Webseiten gehackt wurden. Dieser dezentrale Ansatz identifiziert große Mengen von Hackings, die oft jahrelang unentdeckt bleiben. Die gehackten Webpräsenzen von Privatleuten, Handwerkern, Firmen, aber auch z.B. Städten, Universitäten und Kliniken, werden im großen Stil dazu genutzt, Besucher zu Fake-Shops zu leiten. Die gleiche Art des Hackings kann aber auch verwendet werden für Ransomware-Downloads, Phishing oder DDOS-Attacken.

Herr Stephan Halder, BDO AG, stellte weitere Ergebnisse aus der forensischen Analyse betroffener Webseiten vor. Besondere Highlights waren Feststellungen, wie tief sich Angreifer in gehackte Webserver eingraben und die Sicherungsmechanismen, die Angreifer ergreifen um nicht entdeckt zu werden. Basierend auf diesen Erkenntnissen wurden Maßnahmen zur Verstärkung der Resilienz gegenüber Hacking-Angriffen präsentiert.

Dr. Peter Mayer und Anne Hennig, die die Forschungsgruppe SECUSO im Projekt vertreten, berichteten über erste Ergebnisse eines Benachrichtigungs-Experiments, bei dem die Effektivität verschiedener Anschreiben getestet wird. Einleitend zu dem Thema Entwicklung von Awareness-Materialien, das im nächsten Projektzeitraum im Fokus der Konsortialpartner stehen wird, stellte Frau Prof. Melanie Volkamer einen Leitfaden für das Erstellen von Security-Awareness-Maßnahmen vor.

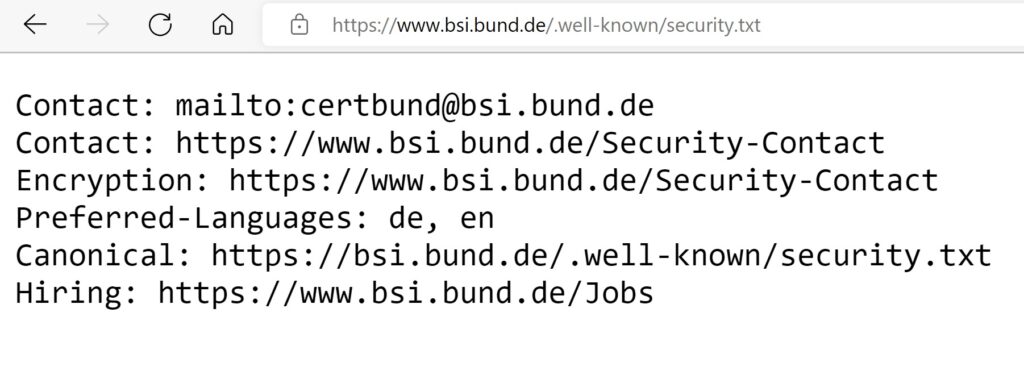

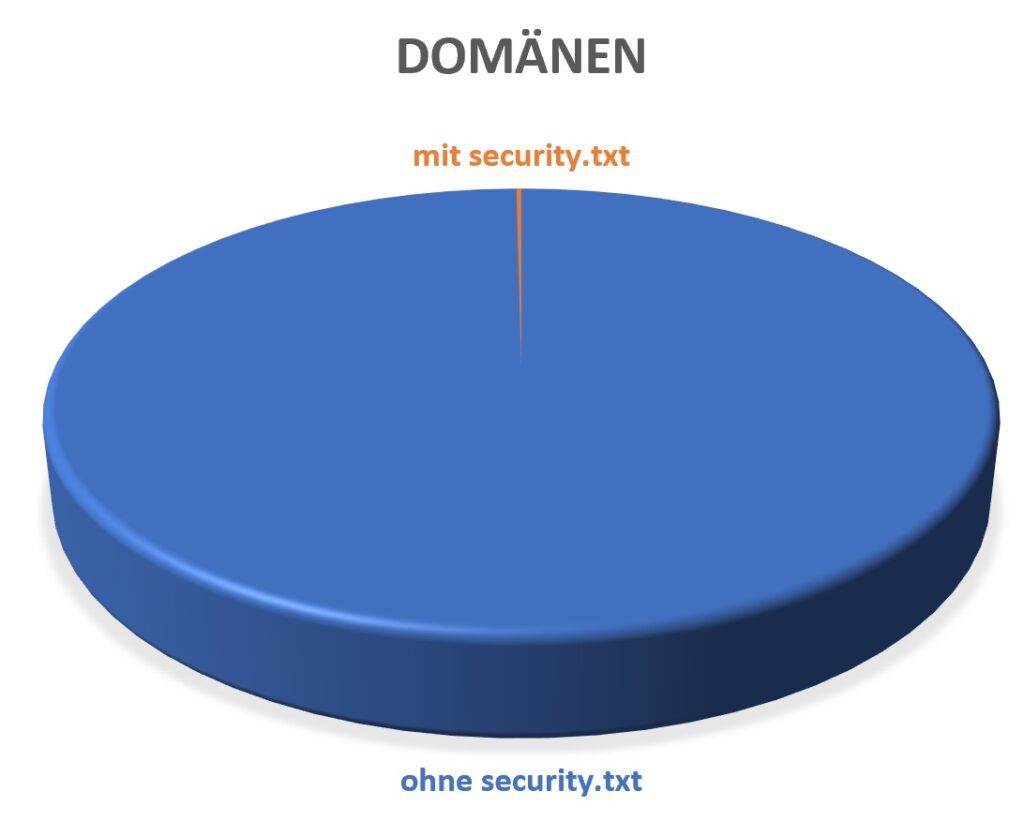

Herr Joachim Feist, von der mindUp Web + Intelligence GmbH aus Konstanz, sprach über Ansätze wie gehackte Webseiten bereits an der sitemaps.xml erkannt werden können. Darüber hinaus stellte er den Ansatz der „security.txt“ Datei vor, die es auf einfachem Weg erlaubt, betroffene Webseiten-Betreiber zu informieren.

Nähere Informationen zu diesem Vorschlag finden Sie im vorherigen Beitrag: